Bu kılavuzda, Wireshark'ın bir Thread ağı.

Ekstra kapak olmadan paket yoklama için Pyspinel kullanmak istiyorsanız Pyspinel.

Sniffer ortamını ayarlama

Başlamadan önce aşağıdaki adımları tamamlayın:

- Paket Algılama Şartları'nı inceleyin.

- Wireshark'ı Yükleme ve Yapılandırma

- extcap ile Pyspinel ve bağımlıları yükleyin.

Doğrulama

Bu kılavuz, Zolertia Firefly (Texas Instruments CC2538) SoC) aşağıdaki ana makine sistemlerinde mevcuttur:

- Debian 4.19.37 — Wireshark 3.0.4

- macOS Mojave 10.14.6 — Wireshark 3.0.5

- 64 bit Windows 10 sürüm 17134 — Wireshark 3.0.6

Sniffer'ı oluşturun ve flaşlayın

Derleme ve yanıp sönme talimatları platforma göre değişir.

CC2538'in oluşturulması ve yüklenmesi ile ilgili talimatlar için lütfen CC2538 örneğine README'yi seçin.

Genel derleme talimatları için OpenThread nasıl oluşturulur? konusuna bakın.

Sensörü kullanma

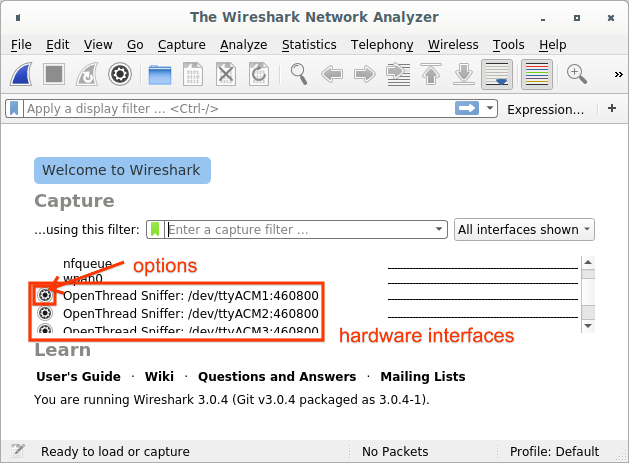

Wireshark yakalama ekranı, Wireshark ilk kez başlatıldığında görüntülenir. Google OpenThread yoklayıcısına bağlı donanım arayüzlerini listelemelidir.

Tek bir arayüzden görüntü yakalama

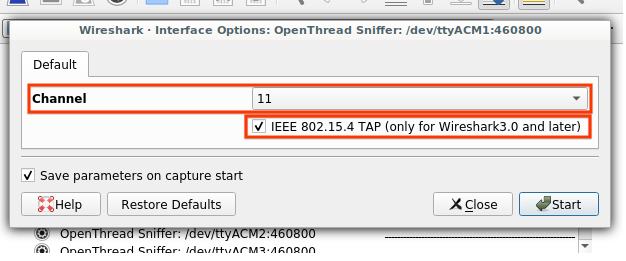

İlk kez bir arayüzü kullanıyorsanız Seçenekler düğmesini tıklayın tıklayın:

- Kanal'ı istediğiniz değere ayarlayın.

- Kanal bilgilerinin doğru olduğundan emin olmak için IEEE 802.15.4 TAP pcap çıktısına dahil edilir ve Wireshark GUI'de görüntülenebilir.

- Yakalama başlangıcında parametreleri kaydet'i işaretleyerek bu parametrelerin parametreler, yakalama işleminin başlatıldıktan sonra tekrar ayarlamak istiyorsanız ( ).

- Başlat'ı tıklayın.

Parametreleriniz önceden kayıtlıysa donanımı seçerek yoklamaya başlayın arayüzünü ve sol üstteki Wireshark simgesini tıklayarak.

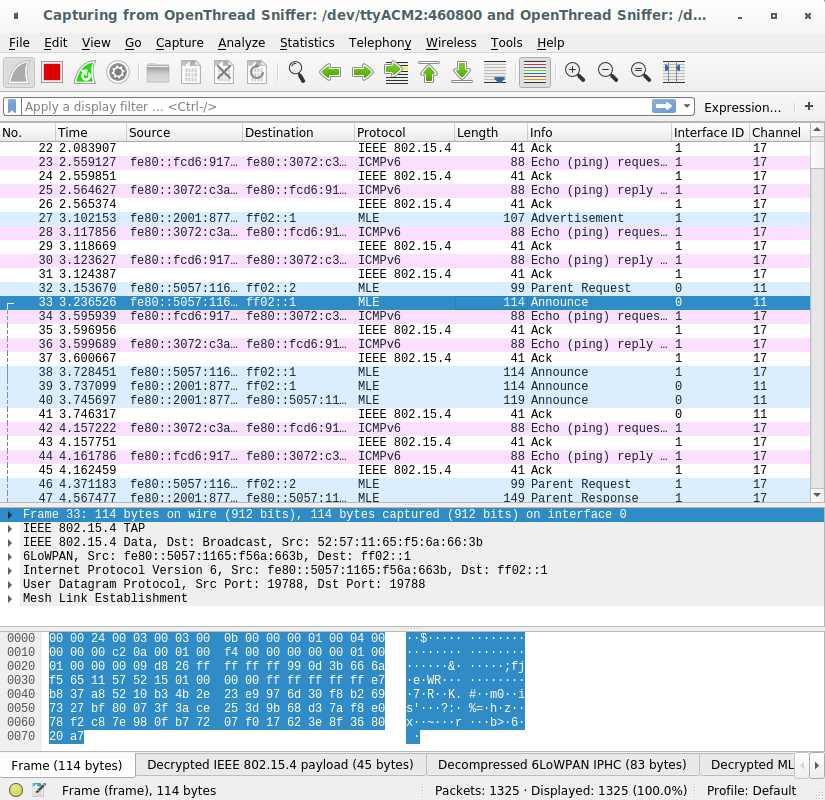

Birden fazla arayüzden yakalama

Yakalama ekranında listelenen tüm donanım arayüzlerini seçin ve Wireshark simgesini tıklayın.

Birden fazla ses kaynağından görüntü kaydederken dinleyicileri tek tek tanımlamak için bu alanları kullanın. arayüzler:

- Arayüz Kimliği (frame.interface_id) - Wireshark tarafından kullanılan Arayüz Tanımlayıcısı bir yakalama arayüzünü tanımlamak

- Arayüz adı (frame.interface_name) — Google Etiket Yöneticisi tarafından kullanılan arayüz adı Yakalama arayüzü tanımlamak için Wireshark

- Kanal (wpan-tap.ch_num) — IEEE 802.15.4 yakalama kanalı (aralık: 11-26)

Sorun giderme

OpenThread yoklayıcısı bir Wireshark arayüzü olarak listelenmiyor

- Birden fazla Python yorumlayıcısı yüklüyse Python 3'ün çevirmen, extcap komut dosyası tarafından kullanılır. Pyspinel, Python 2'yi desteklemez.

- Donanımın USB'de numaralandırılıp numaralandırılmadığını ve sürücülerin yüklü olup olmadığını kontrol edin.

- Doğru donanım yazılımının (NCP veya RCP) donanım.

- extcap yolunda bulunan Python komut dosyasının yürütülebilir olduğunu doğrulayın.

- OS X ve Linux için:

extcap_ot.pyiçin yürütme izninin mevcut olduğunu doğrulayın dosya:ls -l extcap_ot.py- Yürütme (x) izni yoksa izinleri değiştirin:

chmod +x extcap_ot.py - Arayüzün listelendiğini doğrulayın:

extcap_ot.py --extcap-interfaces

- Windows için:

- Arayüzün listelendiğini doğrulayın:

extcap_ot.bat --extcap-interfaces - Bu komut Python hatasıyla çıkıyorsa Python sürümünün 3.x olduğunu doğrulayın:

py -3 --version

- Arayüzün listelendiğini doğrulayın:

- OS X ve Linux için:

Wireshark yalnızca kök kullanıcının paketleri yakalamasına izin veriyor

Ubuntu'da Wireshark kurulumu sırasında kullanıcıdan seçim yapması istenir birini seçebilirsiniz:

wiresharkkullanıcı grubunu oluşturun ve bu grubun tüm üyelerinin şunları yapmasına izin verin: yakalayabilirsiniz.- Yalnızca

rootkullanıcısının paketleri yakalamasına izin ver.

root kullanıcısı olarak Wireshark'ı kullanmanız kesinlikle önerilmez. Örneğin

bu seçenekte ayarı değiştirin:

sudo dpkg-reconfigure wireshark-common

Wireshark, yakalamayı yalnızca programın

wireshark grubuna dahilse doğru kullanıcıyı gruba eklemeniz gerekebilir:

sudo usermod -a -G wireshark user

Ayrıca doğru kullanıcıyı dialout grubuna ekleyin:

sudo usermod -a -G dialout user

Yeni kullanıcı grubu ayarlarını uygulamak için Wireshark'ı kapatıp yeniden başlatın.

Windows'da birden fazla USB arayüzünde çekim yapılırken Wireshark biçim hatası oluştu

Bu bilinen bir sorundur Wireshark'ın bazı eski sürümlerinde kullanılabilir. Wireshark 3.0.6 veya daha sonra.